# Web3のセキュリティ:ブル・マーケットが来るので警戒し、資産をフィッシングから守る必要があるビットコインが再び最高値を更新し、10万ドルの関門に迫っています。過去のデータを振り返ると、ブル・マーケット期間中にWeb3分野での詐欺やフィッシング活動が頻発し、累積損失は3.5億ドルを超えました。分析によると、ハッカーは主にイーサリアムネットワークを標的に攻撃を仕掛け、ステーブルコインが主要なターゲットとなっています。歴史的な取引やフィッシングデータに基づき、攻撃手法、ターゲット選択、成功率を詳しく研究しました。## 暗号セキュリティエコシステムの概要2024年の暗号セキュリティエコシステムプロジェクトは、いくつかの主要なカテゴリーに分けられます。スマートコントラクト監査の分野には、Halborn、Quantstamp、OpenZeppelinなどの有名な参加者がいます。スマートコントラクトの脆弱性は、暗号分野における主要な攻撃手段の一つであり、包括的なコードレビューとセキュリティ評価サービスを提供するプロジェクトはそれぞれ特徴があります。DeFiの安全監視に関しては、分散型金融プロトコルに特化したリアルタイムの脅威検出および予防ツールがあります。注目すべきは、人工知能駆動のセキュリティソリューションが台頭していることです。最近、Memeコインの取引が盛んであり、一部のセキュリティチェックツールは、トレーダーが潜在的なリスクを事前に特定するのに役立ちます。## USDTは最も盗まれた資産になったデータによると、イーサリアムに基づく攻撃はすべての事件の約75%を占めています。USDTは最も攻撃を受けた資産で、盗まれた総額は1.12億ドルで、平均して1回の攻撃の損失は約470万ドルです。次にETHがあり、損失は約6660万ドル、3番目はDAIで、損失は4220万ドルです。注目すべきは、市場価値の低いトークンも大量の攻撃を受けており、攻撃者がセキュリティの低い資産の脆弱性を利用することを示しています。最大規模の単一事件は2023年8月1日に発生し、複雑な詐欺攻撃で2010万ドルの損失をもたらしました。! [Web3暗号セキュリティデータレポート:強気市場では注意し、利益がフィッシングされることに注意してください](https://img-cdn.gateio.im/social/moments-6a70e49510f4115aecf6d62905bdd2d0)## ポリゴンが第二の攻撃対象チェーンとなるイーサリアムはすべてのフィッシング事件で主導的な地位を占め、約80%の取引量を占めていますが、他のブロックチェーンでも盗難活動が観察されています。Polygonは第二のターゲットチェーンとなり、取引量は約18%です。通常、盗難活動はチェーン上の総ロック資産価値(TVL)および日次アクティブユーザー数と密接に関連しており、攻撃者は流動性やユーザーの活発度に基づいて判断を下します。! [Web3暗号セキュリティデータレポート:強気市場では注意し、利益がフィッシングされることに注意してください](https://img-cdn.gateio.im/social/moments-cdf805b82e13b9ca05884bfcde164849)## 時間分析と攻撃の進化攻撃の頻度と規模は異なるパターンを示しています。2023年は高価値攻撃が最も集中した年であり、複数の事件で500万ドルを超える損失が発生しました。同時に、攻撃手法は単純な直接移転から、より複雑な認可ベースの攻撃へと進化しています。重大な攻撃(損失が100万ドルを超える)間の平均間隔は約12日で、主に重大市場イベントや新しいプロトコルの発表の前後に集中しています。## フィッシング攻撃の種類### トークン転送攻撃トークンの移転は最も直接的な攻撃手法です。攻撃者はユーザーを誘導して、トークンを直接彼らが管理するアカウントに移転させます。この種の攻撃は通常、一回の価値が非常に高く、ユーザーの信頼、偽のページ、そして詐欺的な話術を利用して被害者を自発的に送金させるように説得します。この種の攻撃は一般的に以下のパターンに従います:似たようなドメイン名を使用して有名なウェブサイトを完全に模倣し、信頼感を築くと同時に、ユーザーとのインタラクション時に緊急性を演出し、一見合理的な送金指示を提供します。分析によると、このような直接送金攻撃の平均成功率は62%です。### 認可フィッシング権限フィッシングは、主にスマートコントラクトのインタラクションメカニズムを利用しており、技術的に比較的複雑な攻撃手段です。攻撃者はユーザーに取引の権限を提供させるように誘導し、特定のトークンに対する無限の支配権を得ます。直接送金とは異なり、権限フィッシングは長期的な脆弱性を引き起こし、攻撃者は徐々に被害者の資金を枯渇させることができます。### 偽のトークンアドレスアドレス詐欺は、攻撃者が合法的なトークンと同じ名前だが異なるアドレスのトークンを使用して取引を作成する包括的な攻撃戦略です。この種の攻撃は、ユーザーのアドレス確認の怠慢を利用して利益を得ます。### NFTゼロ元購入ゼロ円購入フィッシングは、NFTエコシステムにおけるデジタルアートとコレクション市場を専門に狙います。攻撃者はユーザーに取引の署名をさせ、高価値のNFTを非常に低い、またはゼロの価格で販売させます。研究期間に22件の重大なNFTゼロ元購入フィッシング事件が発見され、平均して1件あたり378,000ドルの損失がありました。これらの攻撃は、NFT市場に固有の取引署名プロセスの脆弱性を利用しました。! [Web3暗号セキュリティデータレポート:強気市場では注意し、利益がフィッシングされることに注意してください](https://img-cdn.gateio.im/social/moments-fa0baf9bb89fa35af01f113ebc5d01a3)## 盗まれたウォレットの分布データは、盗まれたウォレットが異なる取引価格帯における分布パターンを示しています。取引価値と影響を受けたウォレットの数は明らかに反比例しており、価格が上昇するにつれて、影響を受けたウォレットの数は徐々に減少します。1回の取引が500-1000ドルの被害者ウォレットの数が最も多く、約3,750個で、全体の3分の1以上を占めています。小額取引では、被害者が詳細を見落としがちです。1000-1500ドルの範囲では、影響を受けたウォレットの数が2140個に減少します。3000ドル以上の取引は、総攻撃数のわずか13.5%を占めています。取引金額が大きくなるほど、安全対策が強化されるか、被害者がより周到に考慮していることがわかります。! [Web3暗号セキュリティデータレポート:強気市場では注意し、利益がフィッシングされることに注意してください](https://img-cdn.gateio.im/social/moments-caddca1529159f5771e4aebeda66e6ba)分析によると、暗号通貨エコシステムにおける攻撃手法は複雑かつ常に進化しています。ブル・マーケットの到来に伴い、複雑な攻撃の頻度と平均損失が上昇する可能性があり、プロジェクト側と投資家への経済的影響はより顕著になるでしょう。したがって、ブロックチェーンネットワークはセキュリティ対策を強化する必要があり、ユーザーは取引時に特に注意を払い、フィッシング事件の発生を防ぐべきです。

Web3ブル・マーケット来襲 警戒すべき新型フィッシング攻撃 USDTが最も盗まれる資産

Web3のセキュリティ:ブル・マーケットが来るので警戒し、資産をフィッシングから守る必要がある

ビットコインが再び最高値を更新し、10万ドルの関門に迫っています。過去のデータを振り返ると、ブル・マーケット期間中にWeb3分野での詐欺やフィッシング活動が頻発し、累積損失は3.5億ドルを超えました。分析によると、ハッカーは主にイーサリアムネットワークを標的に攻撃を仕掛け、ステーブルコインが主要なターゲットとなっています。歴史的な取引やフィッシングデータに基づき、攻撃手法、ターゲット選択、成功率を詳しく研究しました。

暗号セキュリティエコシステムの概要

2024年の暗号セキュリティエコシステムプロジェクトは、いくつかの主要なカテゴリーに分けられます。スマートコントラクト監査の分野には、Halborn、Quantstamp、OpenZeppelinなどの有名な参加者がいます。スマートコントラクトの脆弱性は、暗号分野における主要な攻撃手段の一つであり、包括的なコードレビューとセキュリティ評価サービスを提供するプロジェクトはそれぞれ特徴があります。

DeFiの安全監視に関しては、分散型金融プロトコルに特化したリアルタイムの脅威検出および予防ツールがあります。注目すべきは、人工知能駆動のセキュリティソリューションが台頭していることです。

最近、Memeコインの取引が盛んであり、一部のセキュリティチェックツールは、トレーダーが潜在的なリスクを事前に特定するのに役立ちます。

USDTは最も盗まれた資産になった

データによると、イーサリアムに基づく攻撃はすべての事件の約75%を占めています。USDTは最も攻撃を受けた資産で、盗まれた総額は1.12億ドルで、平均して1回の攻撃の損失は約470万ドルです。次にETHがあり、損失は約6660万ドル、3番目はDAIで、損失は4220万ドルです。

注目すべきは、市場価値の低いトークンも大量の攻撃を受けており、攻撃者がセキュリティの低い資産の脆弱性を利用することを示しています。最大規模の単一事件は2023年8月1日に発生し、複雑な詐欺攻撃で2010万ドルの損失をもたらしました。

! Web3暗号セキュリティデータレポート:強気市場では注意し、利益がフィッシングされることに注意してください

ポリゴンが第二の攻撃対象チェーンとなる

イーサリアムはすべてのフィッシング事件で主導的な地位を占め、約80%の取引量を占めていますが、他のブロックチェーンでも盗難活動が観察されています。Polygonは第二のターゲットチェーンとなり、取引量は約18%です。通常、盗難活動はチェーン上の総ロック資産価値(TVL)および日次アクティブユーザー数と密接に関連しており、攻撃者は流動性やユーザーの活発度に基づいて判断を下します。

! Web3暗号セキュリティデータレポート:強気市場では注意し、利益がフィッシングされることに注意してください

時間分析と攻撃の進化

攻撃の頻度と規模は異なるパターンを示しています。2023年は高価値攻撃が最も集中した年であり、複数の事件で500万ドルを超える損失が発生しました。同時に、攻撃手法は単純な直接移転から、より複雑な認可ベースの攻撃へと進化しています。重大な攻撃(損失が100万ドルを超える)間の平均間隔は約12日で、主に重大市場イベントや新しいプロトコルの発表の前後に集中しています。

フィッシング攻撃の種類

トークン転送攻撃

トークンの移転は最も直接的な攻撃手法です。攻撃者はユーザーを誘導して、トークンを直接彼らが管理するアカウントに移転させます。この種の攻撃は通常、一回の価値が非常に高く、ユーザーの信頼、偽のページ、そして詐欺的な話術を利用して被害者を自発的に送金させるように説得します。

この種の攻撃は一般的に以下のパターンに従います:似たようなドメイン名を使用して有名なウェブサイトを完全に模倣し、信頼感を築くと同時に、ユーザーとのインタラクション時に緊急性を演出し、一見合理的な送金指示を提供します。分析によると、このような直接送金攻撃の平均成功率は62%です。

認可フィッシング

権限フィッシングは、主にスマートコントラクトのインタラクションメカニズムを利用しており、技術的に比較的複雑な攻撃手段です。攻撃者はユーザーに取引の権限を提供させるように誘導し、特定のトークンに対する無限の支配権を得ます。直接送金とは異なり、権限フィッシングは長期的な脆弱性を引き起こし、攻撃者は徐々に被害者の資金を枯渇させることができます。

偽のトークンアドレス

アドレス詐欺は、攻撃者が合法的なトークンと同じ名前だが異なるアドレスのトークンを使用して取引を作成する包括的な攻撃戦略です。この種の攻撃は、ユーザーのアドレス確認の怠慢を利用して利益を得ます。

NFTゼロ元購入

ゼロ円購入フィッシングは、NFTエコシステムにおけるデジタルアートとコレクション市場を専門に狙います。攻撃者はユーザーに取引の署名をさせ、高価値のNFTを非常に低い、またはゼロの価格で販売させます。

研究期間に22件の重大なNFTゼロ元購入フィッシング事件が発見され、平均して1件あたり378,000ドルの損失がありました。これらの攻撃は、NFT市場に固有の取引署名プロセスの脆弱性を利用しました。

! Web3暗号セキュリティデータレポート:強気市場では注意し、利益がフィッシングされることに注意してください

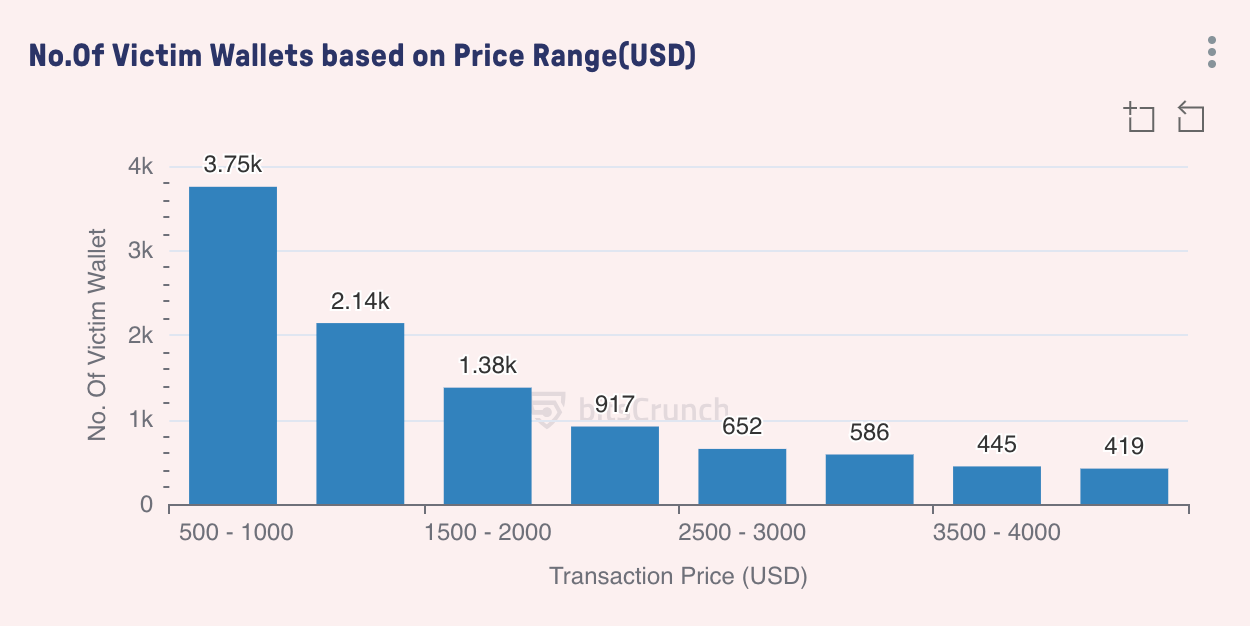

盗まれたウォレットの分布

データは、盗まれたウォレットが異なる取引価格帯における分布パターンを示しています。取引価値と影響を受けたウォレットの数は明らかに反比例しており、価格が上昇するにつれて、影響を受けたウォレットの数は徐々に減少します。

1回の取引が500-1000ドルの被害者ウォレットの数が最も多く、約3,750個で、全体の3分の1以上を占めています。小額取引では、被害者が詳細を見落としがちです。1000-1500ドルの範囲では、影響を受けたウォレットの数が2140個に減少します。3000ドル以上の取引は、総攻撃数のわずか13.5%を占めています。取引金額が大きくなるほど、安全対策が強化されるか、被害者がより周到に考慮していることがわかります。

! Web3暗号セキュリティデータレポート:強気市場では注意し、利益がフィッシングされることに注意してください

分析によると、暗号通貨エコシステムにおける攻撃手法は複雑かつ常に進化しています。ブル・マーケットの到来に伴い、複雑な攻撃の頻度と平均損失が上昇する可能性があり、プロジェクト側と投資家への経済的影響はより顕著になるでしょう。したがって、ブロックチェーンネットワークはセキュリティ対策を強化する必要があり、ユーザーは取引時に特に注意を払い、フィッシング事件の発生を防ぐべきです。